Chyba każdy, kto interesuje się informatyką, słyszał o Javie. Ten stosunkowo młody (w porównaniu z C++ czy Pascalem) język programowania wyjątkowo szybko zdobył bardzo dużą popularność i akceptację ze strony programistów na całym świecie. Początkowo wiele osób kojarzyło Javę tylko z apletami zawartymi na stronach WWW. To jednak tylko niewielka część zastosowań, która dziś straciła już nieco na znaczeniu. Tak naprawdę jest to doskonały obiektowy język programowania, mający różnorodne zastosowania -- od krótkich apletów do poważnych aplikacji.

Kursy online z Javy - kursy video

Sprawdź ścieżki rozwoju z kategorii: Java

ściezka rozwoju

Java jest jednym z najpopularniejszych języków programowania, szeroko stosowanym w projektach korporacyjnych, aplikacjach mobilnych i webowych. Zdolności zdobyte w ścieżce Java Developer, takie jak programowanie obiektowe i praca z frameworkami, są niezwykle cenione na rynku pracy. Zawód Java Developera oferuje nie tylko doskonałe perspektywy rozwoju i możliwości pracy w zróżnicowanych zespołach, ale również jedne z najwyższych zarobków w branży IT. Z naszą ścieżką swoje CV wzbogacisz także o znajomość Spring Boot i Maven – technologii niezbędnych do wdrażania bezpiecznych aplikacji. Takich umiejętności poszukują pracodawcy! Java Developerzy są liderami w automatyzacji procesów i testowania aplikacji, co czyni ich kluczowymi graczami w projektach IT. Wybór tej ścieżki to inwestycja w długoterminowy rozwój i satysfakcję z wybranej drogi zawodowej.

ściezka rozwoju

Data Engineer zajmuje się budową infrastruktury danych, co pozwala firmom na efektywną analizę i przetwarzanie dużych ilości informacji. Wybierając tę ścieżkę kariery, zyskasz cenne umiejętności w pracy z narzędziami big data, takimi jak Apache Spark, Kafka czy PySpark. Technologie takie jak Apache Kafka mogą obsługiwać miliony wiadomości na sekundę, a Netflix czy Uber używają ich do przetwarzania danych w czasie rzeczywistym. Praca jako Data Engineer daje ogromny wpływ na podejmowanie decyzji biznesowych w oparciu o dane. Będziesz mieć możliwość współpracy z różnorodnymi zespołami, od analityków po specjalistów od uczenia maszynowego, a także szerokie możliwości rozwoju zawodowego. Wzrost znaczenia automatyzacji procesów ETL (Extract, Transform, Load) sprawia, że inżynierowie danych są dziś jednymi z najbardziej poszukiwanych specjalistów w branży IT.

Sprawdź dostępne szkolenia i kursy video z kategorii: Java

Java jako fundament nowoczesnych aplikacji biznesowych

Java od lat pozostaje jednym z podstawowych języków w świecie profesjonalnego wytwarzania oprogramowania, zwłaszcza tam, gdzie w grę wchodzą rozbudowane systemy biznesowe, aplikacje korporacyjne i rozwiązania o długim cyklu życia. Stabilna maszyna wirtualna, rozbudowany ekosystem bibliotek oraz narzędzia klasy enterprise sprawiają, że projekty tworzone w tym języku mogą być rozwijane przez wiele lat bez utraty spójności i wydajności. Dla wielu firm to wręcz technologiczny ,,kręgosłup" - od systemów bankowych po rozbudowane platformy e-commerce.

W ramach tej kategorii znajdziesz kursy online, które pokazują Javę nie jako oderwaną od rzeczywistości składnię, ale jako praktyczne narzędzie do budowy realnych rozwiązań. Na co dzień współpracuje ona z innymi technologiami: aplikacje webowe w backendzie często komunikują się z frontendem napisanym w JavaScripcie, co dobrze widać choćby w kursie Ambitny Frontend: JavaScript. Kurs video. Twórz dynamiczne aplikacje oparte na realnych scenariuszach -- Radosława Madeckiego, gdzie wyraźnie widać, jak dynamiczny interfejs użytkownika może współgrać z solidnym zapleczem serwerowym w Javie.

Można się zastanawiać, czy w świecie frameworków i gotowych usług w chmurze znajomość klasycznej Javy nadal ma znaczenie. Wydaje się, że tak - właśnie dlatego, że język ten dojrzał: oferuje bogate możliwości programowania obiektowego, funkcjonalnego, wielowątkowego, a przy tym zachowuje dużą przewidywalność. To dobry punkt wyjścia zarówno do pracy nad monolitem, jak i mikroserwisami, do integracji z systemami zewnętrznymi czy projektowania API, które będą używane przez setki innych usług.

Praktyczne doświadczenie: od automatyzacji buildów po integrację z frontendem

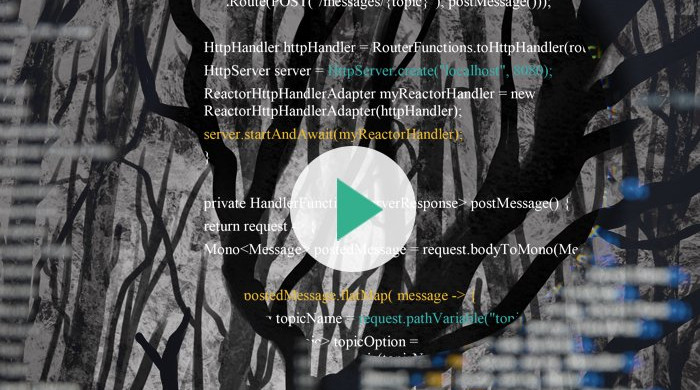

Sam język to jedno, ale ekosystem narzędzi wokół Javy bywa dla początkujących trochę przytłaczający. Właśnie tutaj przydają się kursy online, które krok po kroku porządkują temat: od konfiguracji środowiska, przez zarządzanie zależnościami, aż po testy i wdrażanie. W praktyce niemal każdy poważniejszy projekt wymaga automatyzacji procesów buildowania, testowania i publikowania artefaktów - ręczne kompilowanie szybko przestaje mieć sens, gdy w grę wchodzi większy zespół czy kilka środowisk (deweloperskie, testowe, produkcyjne).

Bardzo konkretną rolę odgrywa tu Apache Maven, który przejął na siebie większość powtarzalnych, technicznych czynności. W kursie Maven. Kurs video. Automatyzacja tworzenia aplikacji w Javie -- Mateusza Paruzela znajdziesz pokazane, jak narzędzie to wspiera cały cykl życia aplikacji: od prostego zarządzania zależnościami, przez spójne konfiguracje pluginów, aż po generowanie raportów czy integrację z systemami ciągłej integracji. To właśnie taki ,,klei" spina de facto każdy większy projekt w tym ekosystemie.

Z drugiej strony, świat Javy coraz mocniej spotyka się z frontendem opartym na nowoczesnych bibliotekach. Interfejs użytkownika tworzony w React może bez problemu komunikować się z backendem napisanym w Javie, a dane mogą być udostępniane choćby poprzez GraphQL lub klasyczne REST API. Dobrym przykładem takiego podejścia jest kurs React i GatsbyJS. Kurs video. Nowoczesne strony internetowe w oparciu o headless CMS i GraphQL -- Alberta Strzyżewskiego, w którym widać, jak warstwa prezentacji może korzystać z danych pochodzących z różnych źródeł, w tym z systemów backendowych rozwijanych właśnie w Javie.

Szczerze mówiąc, dopiero połączenie wszystkich tych elementów - języka, narzędzi automatyzacji, testów, komunikacji z frontendem - daje pełny obraz pracy programisty w tym obszarze. Kursy w tej kategorii kładą nacisk na praktykę: konfigurację projektów, organizację kodu, świadome korzystanie z frameworków oraz zrozumienie, co się tak naprawdę dzieje ,,pod maską", gdy uruchamiasz kolejny serwis w środowisku produkcyjnym.

Perspektywy kariery: od backend developera po architekta systemów

Znajomość Javy otwiera sporo konkretnych dróg zawodowych, nie tylko tę najbardziej oczywistą, czyli pracę jako backend developer w projektach webowych. Na rynku wciąż poszukiwani są specjaliści od utrzymania i rozwoju dużych systemów legacy, w których Java łączy się z bazami danych, systemami kolejkowania, integracją między działami firmy. To wymagające środowisko, ale daje też możliwość pracy przy projektach o realnej skali - obsługujących tysiące, czasem miliony użytkowników.

Z drugiej strony, rozwój w kierunku architektury systemów czy roli tech leada bywa naturalnym krokiem dla osób, które dobrze rozumieją ekosystem Javy: potrafią zaprojektować modułową strukturę projektu, dobrać odpowiednie biblioteki, zintegrować narzędzia automatyzacji i zadbać o jakość kodu w całym zespole. Taka ścieżka wymaga już nie tylko biegłości w samym języku, ale też szerszego spojrzenia na proces wytwarzania oprogramowania - od pierwszej makiety po wdrożenie w chmurze.

Nie można też pominąć rosnącej liczby projektów opartych na mikroserwisach, integracji z chmurą, rozwiązaniach typu headless oraz API-first. Java, dzięki dojrzałym frameworkom i narzędziom, bardzo dobrze odnajduje się w tym środowisku: pozwala tworzyć usługi, które są skalowalne, łatwe do monitorowania i dobrze udokumentowane. Dla osób, które lubią łączyć twarde aspekty techniczne z myśleniem produktowym, to szansa na rozwój w kierunku roli inżyniera odpowiedzialnego nie tylko za ,,kod", ale też za całościowy kształt rozwiązania.

Jeśli interesuje Cię także świat innych języków i porównanie podejścia do obiektowości, warto przy okazji sięgnąć po materiały z kategorii związanej z C# i zobaczyć, jak podobne problemy rozwiązuje się w nieco innym ekosystemie.